Projektbeschreibung

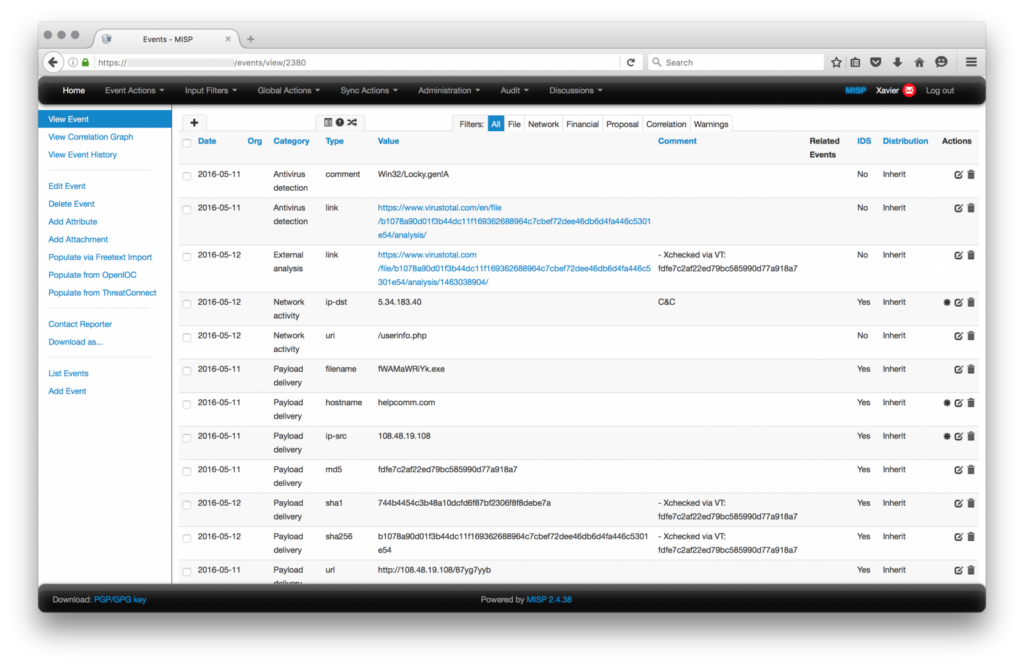

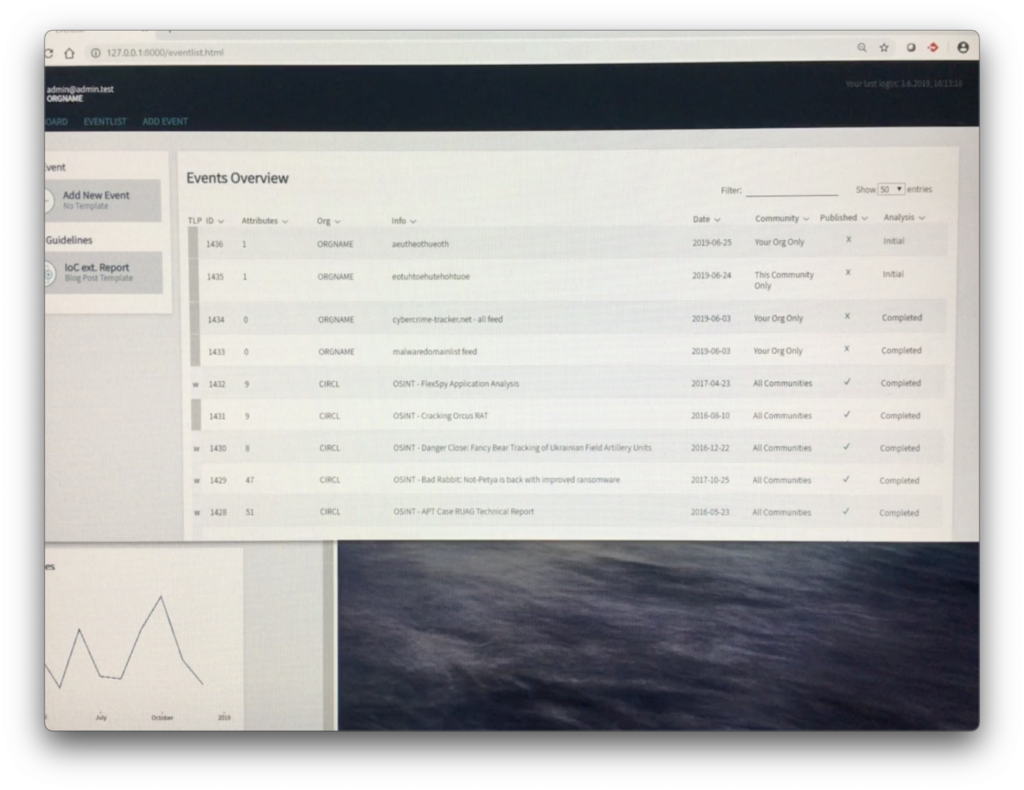

Die Cyber-Sicherheitsabteilungen der Konzerne arbeiten mit vielen unterschiedlichen Tools um frühzeitig über Angriffswellen gewarnt zu werden, potenzielle Bedrohungen einzuschätzen und Angriffe abzuwehren. Eine große Zahl dieser Angriffe ist sehr einfach automatisiert abzuwehren, wenn man die entsprechenden Indikatoren kennt, um schnell Maßnahmen ergreifen zu können. Die sogenannten Indicator of Compromise (IoC) treten dabei häufig unabhängig vom Angriffsziel auf. Diese IoCs werden über die Austausch-Plattform MISP (Maleware Information Sharing Platform) mit verschiedenen Empfängerkreisen geteilt.

Beispiel: (Unspezifische) Phishing-Mail -> E-Mail Adresse des Absender, zu klickender Link

Mit dem MyMISP UI Projekt soll ein vereinfachtes, reduzierteres Interface für unsere Kunden geschaffen werden, das mit dem MISP Backend funktioniert und statt des originalen Interfaces genutzt werden kann. Das Projekt sollte am Ende als Open Source Projekt veröffentlicht werden und auch KMUs helfen.

In mehreren Schritten konnten wir die Wünsche der Kunden und das Projektziel weiter schärfen.

Das Ziel war eine vereinfachte und schnellere Erfassung der Angriffsdaten. Zur vereinheitlichten Erfassung für Standard-Angriffe sollte es Templates geben, die auch von externen Mitarbeitern (keine Sicherheitsexperten) entsprechend leicht und standardisiert ausgefüllt werden können.

Firma:

Im Rahmen meiner Tätigkeiten bei einem Cyber-Sicherheitsunternehmen.

Teamgröße:

2 Personen

Rollen im Team:

– technischer Analyst, Backend-Developer, Projektleiter

– UX/UI Designer, Researcher, Frontend-Developer

(zwischenzeitig wurden wir von anderen Developern unterstützt)

Zu lösendes Problem

Warum MyMISP UI, wenn es doch bereits eine GUI zum Tool gibt?

Um dieser Frage näher zu kommen, wurde ein Inhouse-Analyst bei der Bedienung beobachtet und befragt. Dabei ging es um den ersten Eindruck und die Fragen waren entsprechend unspezifisch.

– Was machst du mit der MISP? Was kann das Tool? (Verständnis zum Einsatz)

– Wofür nutzt du das Tool? (Aufgabe / Rolle)

– Was findest du gut an MISP?

– Was stört dich an der MISP?

– Was fehlt dir bzw. was würdest du dir wünschen bei deiner Arbeit damit?

Ergebnis aus Beobachtung und Befragung:

Die Arbeit an komplexeren Angriffsvektoren, die mehr Details erforderten, ist zeitaufwendig. Die Erfassung dauerte auf Grund der ineffektiven Struktur aus vielen Optionen, Submenüs, Auswahlfenster und Listen lang und frustrierte den Nutzer zusehends. Nachdem viele Informationen über einen längeren Zeitraum eingetragen worden waren, wurde der Nutzer ausgeloggt (Session abgelaufen) und die Daten waren verloren, ein automatisches Zwischenspeichern fehlte.

Die Arbeit in der MISP ist total instabil und nervt. Ein tolles Tool, ja, es kann super viel, aber es gibt 1000 Wege etwas zu machen und man muss sich durch komplizierte Menüs arbeiten, um das zu finden was man braucht.

Zusammengefasst:

– komplexe und unlogische (Navigations-) Struktur

– sehr viele “überflüssige” Parameter und Funktionen, die einige Nutzer gar nicht brauchen

– zu kurze Sessions (Timer)

– kein automatisches Zwischenspeichern

Personas

Diese Fragen haben wir auch unseren Kunden gestellt um einen Überblick zu bekommen und Personas zu erstellen.

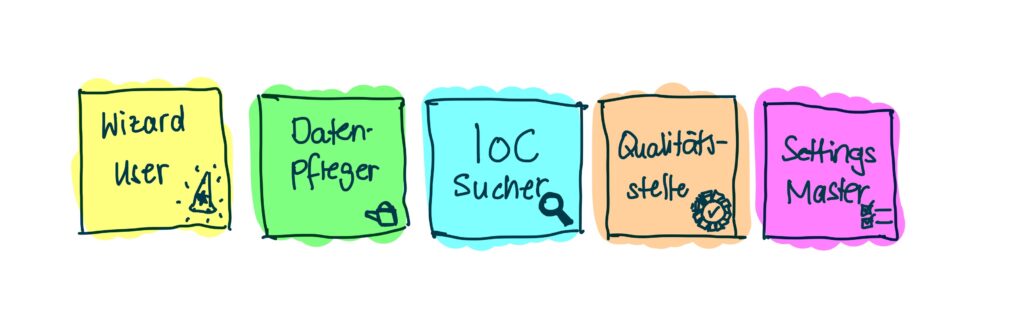

Es wurden 5 Personas auf Basis von Kunden-Feedback zusammengefasst. – Wizard User -> Junior-Analysten oder externe Dienstleister ohne spezielle Fachkenntnis

– Wizard User -> Junior-Analysten oder externe Dienstleister ohne spezielle Fachkenntnis

– Datenpfleger -> Analysten, die Daten einpflegen und anreichern

– IoC-Sucher (Indicator of Compromise) -> Analysten, die Daten verwenden und weiterverarbeiten

– Qualitätsstelle -> Prüft die Einträge bevor sie weiterverteilt werden und in die Systeme (z.B. Firewalls) integriert werden

– Settings Master -> Administrator der MISP

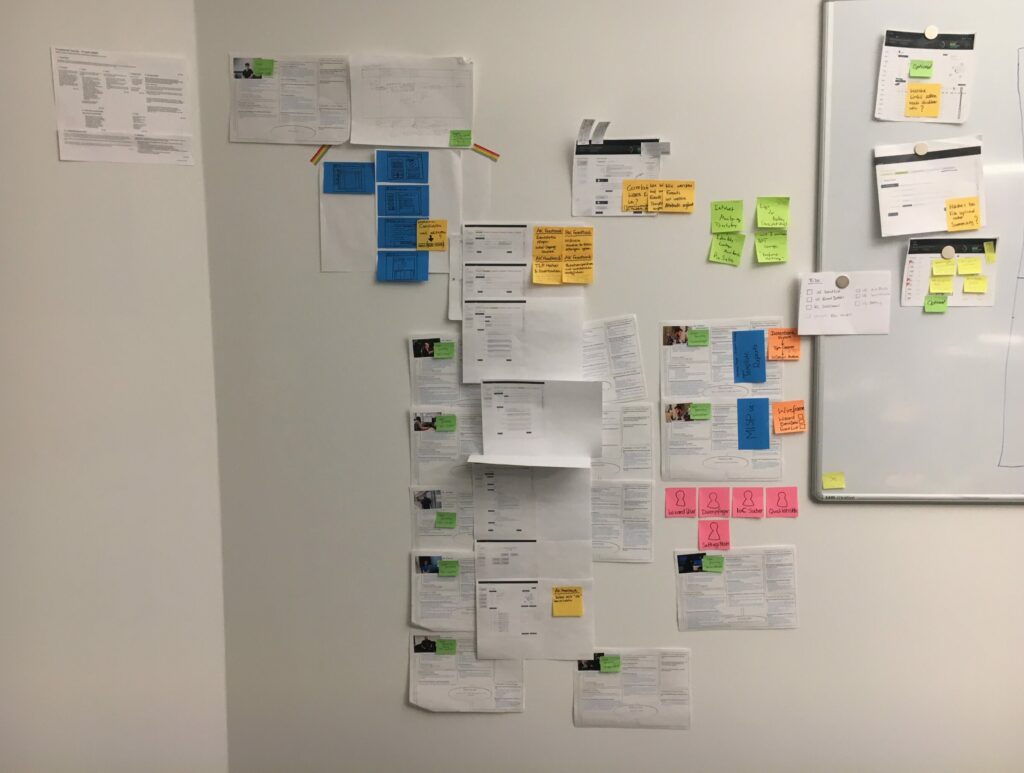

Unser Arbeitsboard unter anderem mit den ausgearbeiteten Personas im Hintergrund und den Mockups zum Abgleichen ob die Personas mit den Mockups funktionieren.

Empathise, Define, Ideate, Prototype, Test

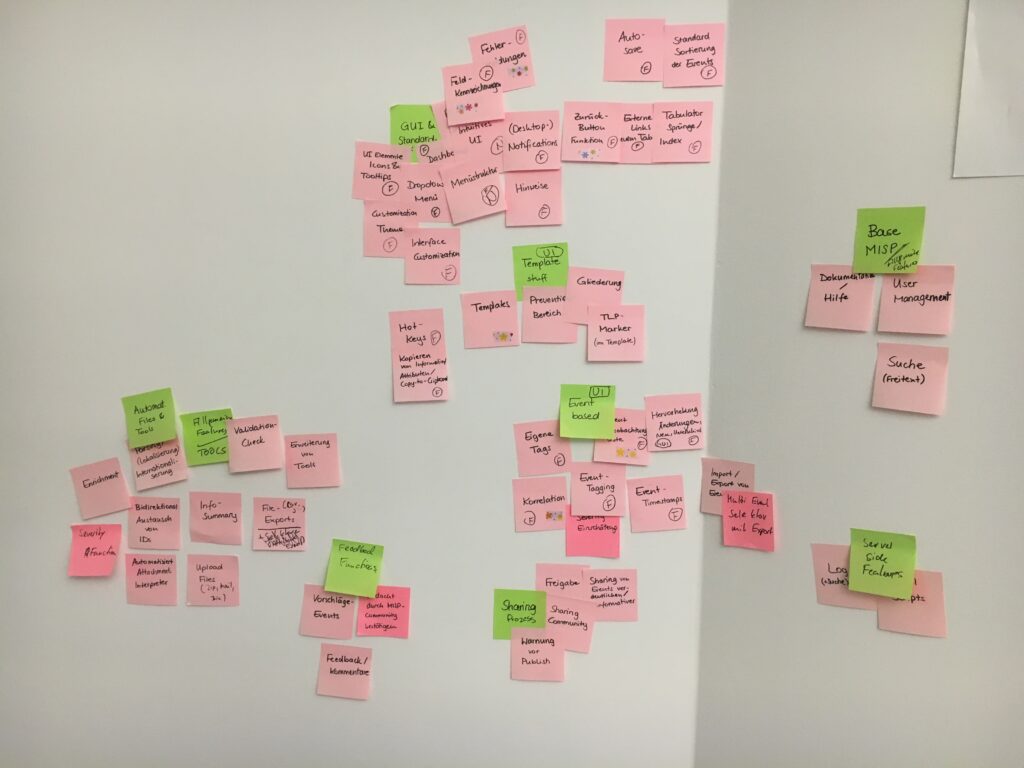

Die Wünsche und Anmerkungen der Kunden wurden außerdem gesammelt und zusammengefasst als Feature-Liste. Zur weiteren Projektplanung wurde diese Liste an die Arbeitskreiskunden rausgeschickt, um die Wünsche nach Wichtigkeit priorisieren zu lassen. Dabei sollten sie auch entscheiden, ob ihnen ein Feature grundsätzlich als wichtig oder unwichtig erscheint.

Nach der Priorisierung und Bewertung der Features und Wünsche.

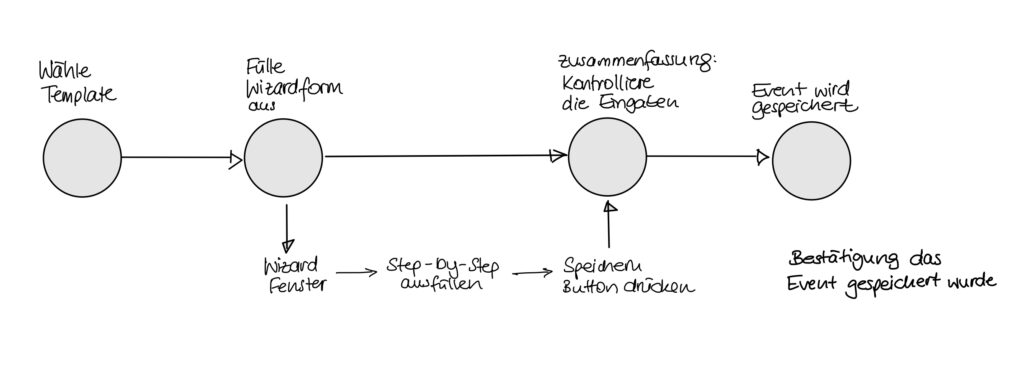

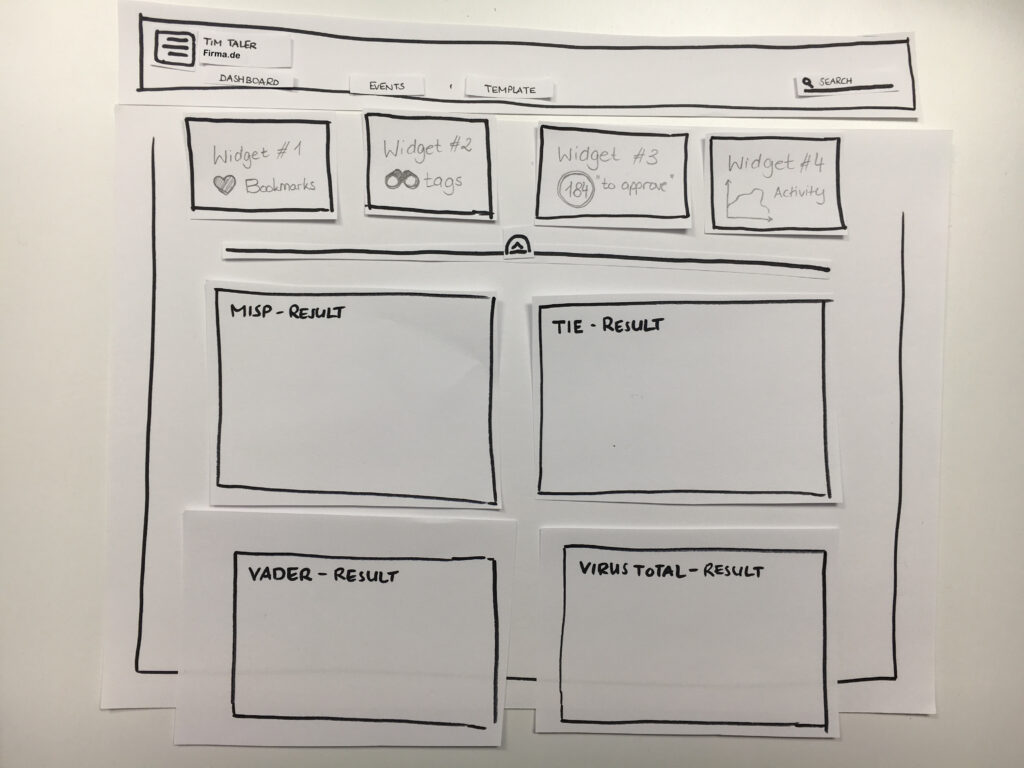

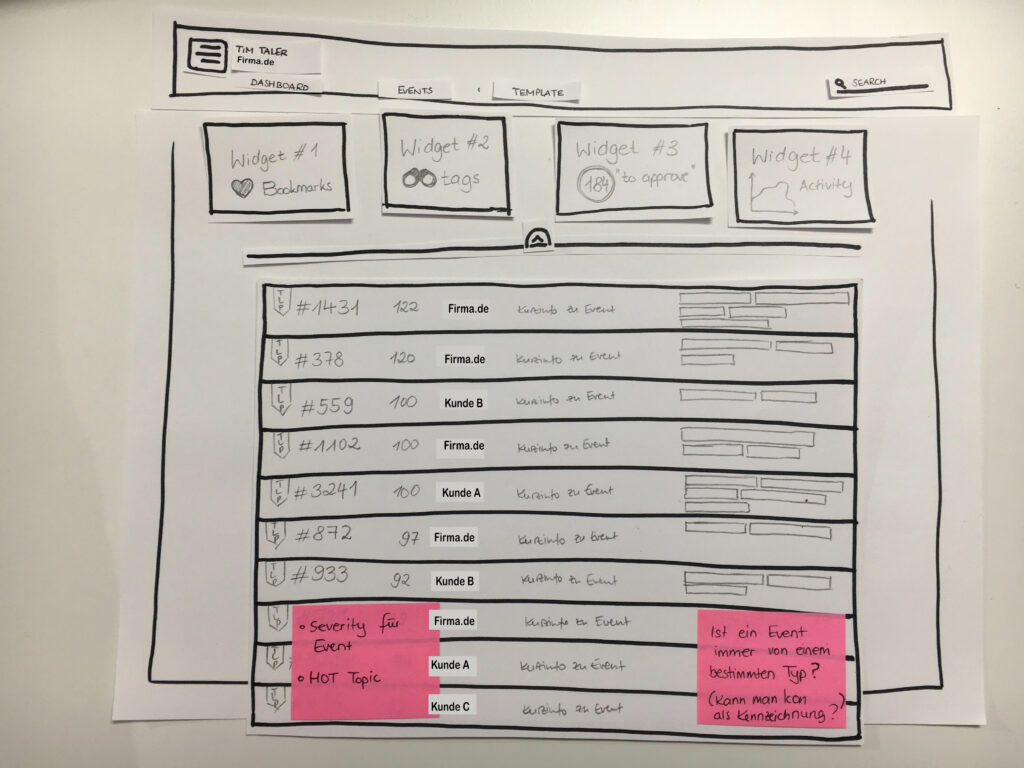

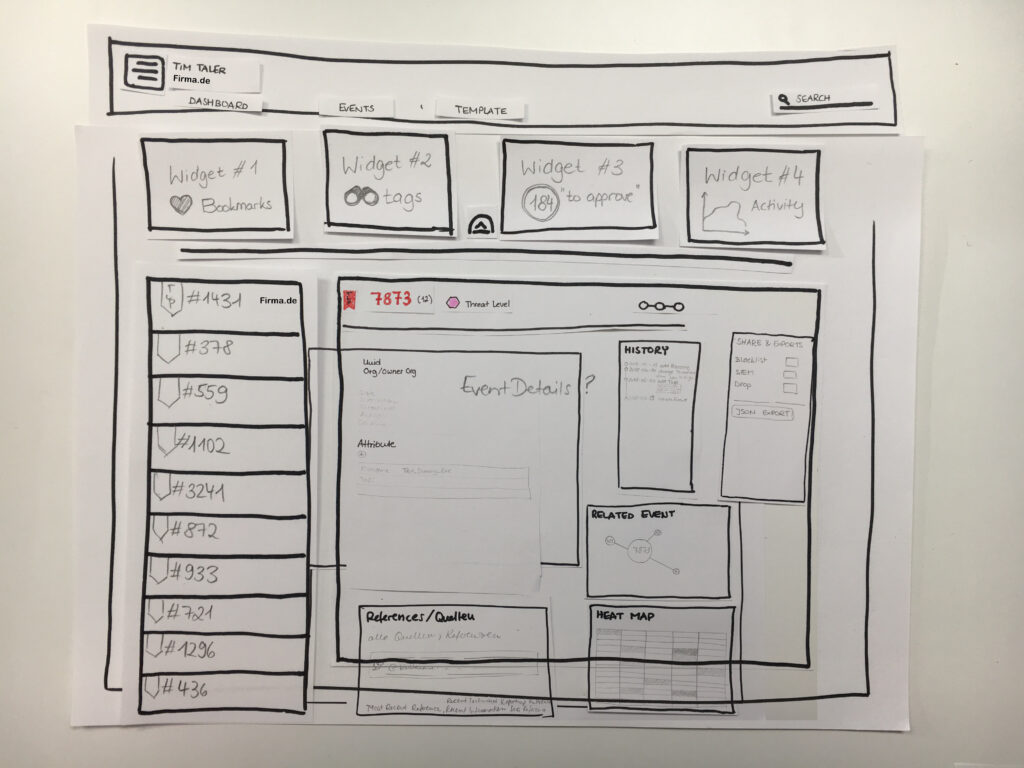

Im nächsten Schritt wurden Papierprototypen erstellt sowie Prozesse, die im neuen Interface abgebildet werden müssen, durchdacht und als erste vereinfachte Ablaufdiagramme visualisiert.

Die Prototypen wurden auf Grund der Wünsche und Prioritäten der Kunden überarbeitet. Eine erweiterbare Widget-Bar soll es vorerst nicht implementiert werden. Der Fokus liegt im ersten Schritt eindeutig auf dem Wizard und der Nutzung von Templates beim Erzeugen neuer Events. Somit wurden die Entwürfe entsprechend angepasst.

Mockups

Prototype & Vorführung

Die Mockups wurden von uns in einen technischen Prototypen umgesetzt und einem Pilot-Kunden vorgeführt. Jeder einzelne Screen wurde mit dem Kunden besprochen und das Feedback protokolliert. Im nächsten Schritt sollten diese Anmerkungen Einzug finden.

Wann können wir das haben?

Rückmeldung des Kunden (gekürzte Fassung):

Wizard ist gut, aber die Eingabe-Schritte sollten direkt untereinander sein statt der Tabs

Es müssen noch mehr Zeilen in der Liste der Event-Details und Event-Liste zu sehen sein, die Zeilen sind zu hoch

Endlich mal ein helles Layout statt den ganzen Dark-Mode-Interfaces

Starke Reduktion auf das Wesentliche und leicht verständlich

Ergänzung:

Aus unserer Sicht sind außerdem noch weitere Dinge zu überarbeiten, die uns auffielen.

– Kontraste sind zu schwach

– Abstände sind an einigen Stellen zu groß und könnten mehr Platz für den Content freigeben

– Schriftgröße und Lesbarkeit dürfen nicht unter dem Kundenwunsch nach “mehr Zeilen” leiden

Fazit

Eine Ergänzung der MISP durch ein vereinfachtes Interface, das parallel genutzt werden kann, ist eine tolle Möglichkeit. Mit den Templates, werden sowohl Fehlerquoten als auch der Stresspegel der User gesenkt. Mit mehr Fokus auf die Nutzer von Security-Tools ist der Weg zu mehr Sicherheit im Allgemeinen möglich. Der Wizard als erster Schritt ist aus meiner Sicht positiv zu bewerten. Die Vereinfachung der Schritte, auf ein Formular begrenzt, mit klaren Strukturen und der Übersicht was alles notwendig ist, ist hier eindeutig geglückt und ein klarer Vorteil gegenüber des originalen Interfaces.

Der Traum, später auch KMUs partizipieren zu lassen und von dem Wissen der Verteilerkreise zu profitieren, ist am Ende nicht verwirklicht worden.

Leider wurde das Projekt eingestellt, weil wir die Ressourcen an anderer Stelle brauchten und die Priorisierung des Projekts runtergestuft wurde.